Cloud Security com Microsoft e Zero Trust

Olá, pessoal!! (Quanto tempo?! rs)

A transformação digital acelerou a migração de workloads para a nuvem e consolidou o modelo SaaS como padrão operacional. Ao mesmo tempo, essa evolução desmontou definitivamente o conceito clássico de perímetro de rede. Hoje, usuários acessam aplicações corporativas a partir de qualquer local, utilizando dispositivos de qualquer tipo, enquanto dados e serviços estão distribuídos entre múltiplas camadas de nuvem.

Nesse cenário, Cloud Security deixa de ser uma "disciplina" focada em infraestrutura e passa a ser uma arquitetura de controle de acesso, visibilidade e resposta a risco. A pergunta central não é mais “essa conexão vem da rede corporativa?”, mas sim:

- Quem é o usuário?

- Em que contexto ele está operando?

- O dispositivo é confiável neste momento?

- O comportamento observado é consistente com o esperado?

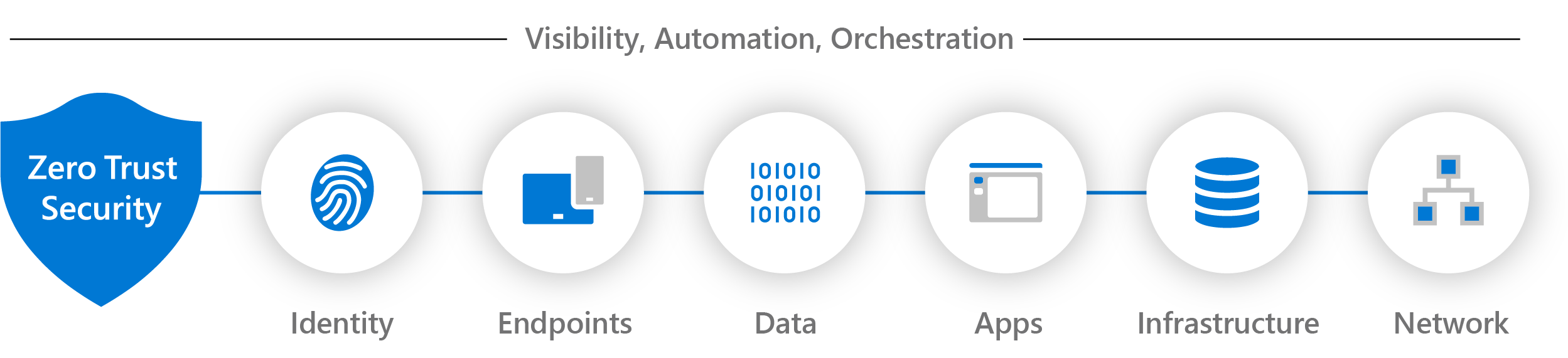

Responder a essas perguntas de forma contínua é o cerne do Zero Trust e o ponto onde o ecossistema Microsoft: Azure, Microsoft 365, Intune e Defender, se diferencia ao operar como uma plataforma integrada de segurança, e também alinhada aos CIS Controls.

Zero Trust como modelo operacional (não como slogan)

Zero Trust é frequentemente tratado como um conceito abstrato, mas na prática ele se materializa em decisões técnicas concretas, distribuídas ao longo do fluxo de acesso.

Segundo a Microsoft, os três princípios fundamentais são:

- Verify Explicitly: toda tentativa de acesso é validada com base em múltiplos sinais;

- Least Privilege Access: acesso mínimo, por tempo mínimo;

- Assume Breach: o ambiente é tratado como potencialmente comprometido;

Esses princípios não vivem em um único produto. Eles emergem da integração entre identidade, endpoint, aplicações e telemetria.

Microsoft Learn | What is Zero Trust?

Microsoft Learn | Zero Trust deployment for technology pillars

Identidade: o verdadeiro plano de controle da segurança

Em ambientes modernos, identidade se torna o plano de controle central da segurança. É nela que decisões críticas são tomadas antes mesmo que uma aplicação seja acessada.

Por que identidade é o novo perímetro

Historicamente, firewalls e VPNs assumiam que tudo “dentro da rede” era confiável. Hoje, essa premissa é inviável. Credenciais vazam, tokens são roubados e ataques exploram autenticações legítimas.

Ao centralizar autenticação e autorização, a identidade passa a:

- Bloquear ataques antes da execução

- Reduzir a dependência de controles pós-comprometimento

- Fornecer contexto contínuo para decisões dinâmicas

Exemplo prático real: bloqueio de ataque por token válido

Cenário

Um usuário legítimo sofre phishing e o atacante obtém um token de acesso válido. Em um modelo tradicional, esse token seria suficiente para acessar recursos até expirar.

Com arquitetura Zero Trust bem implementada:

- O comportamento de acesso é analisado

- O risco da sessão aumenta

- A política exige reautenticação com MFA

- O token perde validade prática

Resultado: acesso interrompido mesmo com credenciais aparentemente válidas.

Aproveitando, tem um artigo/vídeo muito bacana no site do mestre Daniel Donda, onde ele demonstra um bypass no MFA da Microsoft, roubando o token de sessão através de Phishing.

Artigo: Bypass Azure MFA

Youtube: Bypass no MFA do Microsoft 365 com Evilginx

Alinhamento com CIS Controls

- CIS Control 5 – Account Management

- CIS Control 6 – Access Control Management

Endpoint Security: confiança baseada em postura, não em posse

Um erro recorrente é tratar dispositivos corporativos como confiáveis por definição. Zero Trust rejeita essa ideia. O que importa não é quem é o dono do dispositivo, mas qual é o seu estado de segurança agora.

Endpoint como sinal de acesso

A partir do momento em que o endpoint se torna um sinal de decisão, ele deixa de ser apenas um item de inventário e passa a ser um controle ativo de segurança.

Critérios comuns de postura:

- Criptografia ativa

- Secure Boot

- Antimalware operacional

- Sistema atualizado

- Ausência de indicadores de comprometimento

Exemplo prático real: acesso degradado por não conformidade

Cenário

Usuário corporativo, MFA válido, credenciais corretas.

Dispositivo Windows sem criptografia ativa.

Decisão automática:

- Acesso a email permitido

- Download de arquivos bloqueado

- Acesso a aplicações sensíveis negado

Zero Trust não significa apenas “permitir ou negar”, mas ajustar o nível de acesso ao risco atual.

CIS Controls associados

- CIS Control 1 – Inventory and Control of Enterprise Assets

- CIS Control 8 – Audit Log Management

Workloads no Azure: segurança começa antes do deploy

Grande parte das exposições em nuvem não ocorre por falhas de código malicioso, mas por configurações inseguras. Portas abertas, identidades excessivas, ausência de logs e serviços expostos indevidamente continuam sendo vetores críticos.

Governança como mecanismo de prevenção

A abordagem moderna não se baseia em auditorias tardias, mas em:

- Definição de estado desejado

- Bloqueio de configurações inseguras no momento da criação

- Monitoramento contínuo de desvios

Essa lógica reduz drasticamente:

- Erros humanos

- Drift de configuração

- Dependência de correções manuais

Exemplo prático real: bloqueio preventivo

Cenário

Um time tenta criar uma VM exposta diretamente à internet, sem NSG apropriado.

Resultado

A criação do recurso é bloqueada automaticamente, antes mesmo de existir risco real.

Segurança deixa de ser reativa e passa a ser estrutural.

CIS Controls cobertos

- CIS Control 4 – Secure Configuration of Enterprise Assets

- CIS Control 7 – Continuous Vulnerability Management

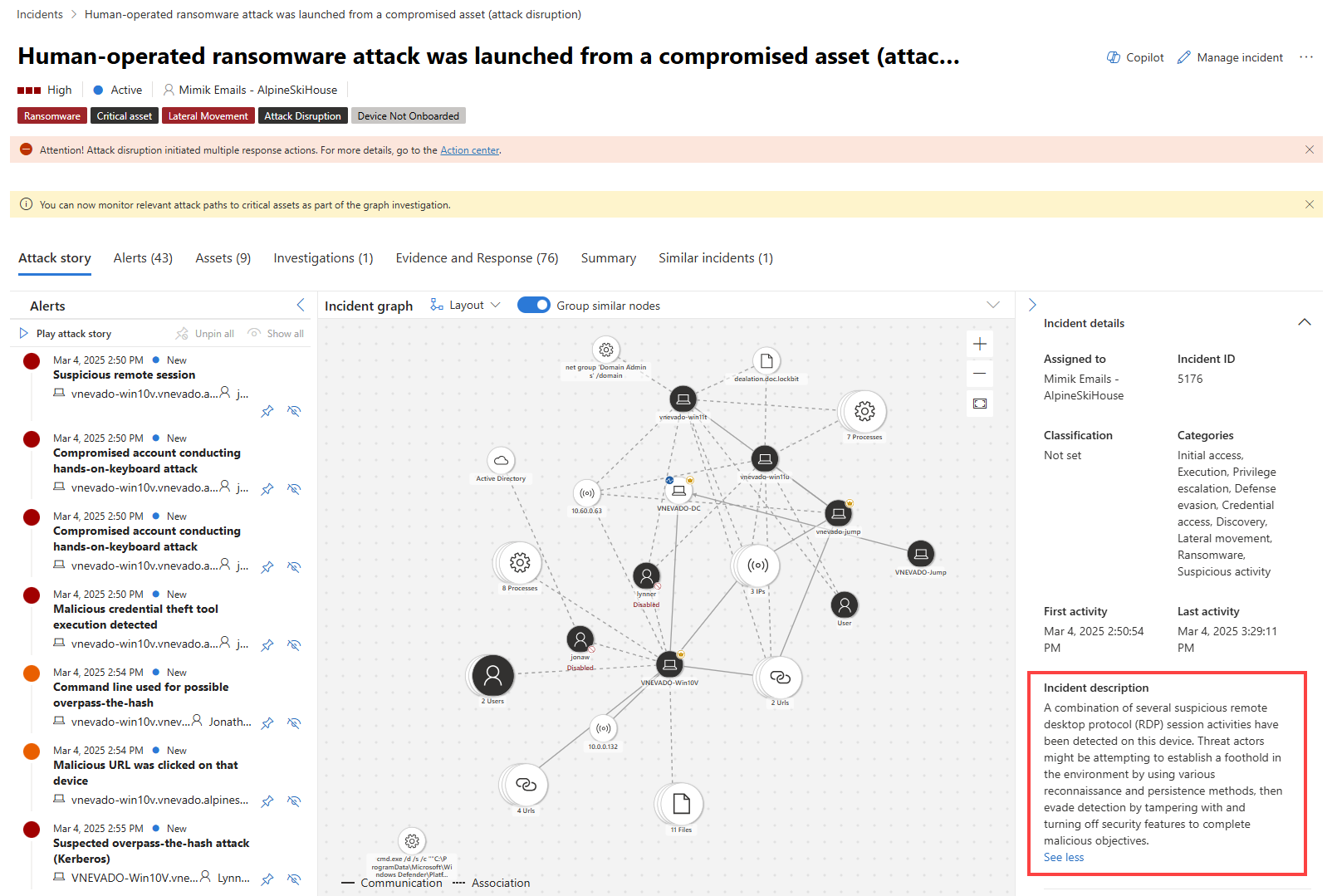

Microsoft Defender XDR: da visibilidade ao entendimento do ataque

Logs isolados não explicam incidentes. Ataques modernos são cadeias de eventos distribuídas ao longo do tempo e de diferentes superfícies.

O valor do XDR está na correlação automática desses sinais.

Investigate incidents in the Microsoft Defender portal: Incident details

Exemplo prático real: ataque de phishing completo

- Email de phishing entregue

- Usuário clica no link

- Credenciais são submetidas

- Tentativa de login anômala ocorre

- Acesso a mailbox é tentado

- Criação de regra suspeita no email

Ferramentas isoladas veriam apenas fragmentos.

O XDR enxerga um único incidente encadeado.

Benefício operacional

- Menor MTTD

- Menor MTTR

- Menos falsos positivos

- Melhor priorização

CIS Control diretamente atendido

- CIS Control 17 – Incident Response Management

Data Security: o controle que persiste mesmo após o acesso

Mesmo com identidade forte, dispositivos conformes e workloads protegidos, existe uma pergunta crítica que muitas arquiteturas ignoram: O que acontece com o dado depois que o acesso é concedido?

Zero Trust não termina na autenticação. Ele precisa se estender até o nível do dado, garantindo que o controle continue válido mesmo após o acesso inicial. É nesse ponto que o Microsoft Purview se torna essencial.

Por que dados são o último perímetro

Em um cenário moderno:

- dados são compartilhados entre usuários

- arquivos são sincronizados localmente

- informações transitam entre aplicações SaaS

- acessos legítimos podem ser usados de forma indevida

Ou seja: mesmo acessos válidos podem gerar risco. O foco deixa de ser apenas quem acessa, e passa a ser também:

- o que está sendo acessado

- como está sendo utilizado

- para onde está sendo enviado

Proteção centrada no dado (data-centric security)

O Microsoft Purview permite aplicar controle diretamente no dado, independentemente de onde ele esteja:

- Classificação automática de informações sensíveis

- Rotulagem (labels) com base em conteúdo

- Criptografia persistente

- Controle de acesso mesmo fora do ambiente corporativo

- Políticas de DLP (Data Loss Prevention)

Isso significa que:

O controle acompanha o dado, não o ambiente.

Exemplo prático real: vazamento de dados bloqueado

Cenário

Usuário autenticado, dispositivo conforme, acesso legítimo a um documento contendo dados sensíveis (ex: informações financeiras).

Ação do usuário

Tentativa de copiar o conteúdo para um app pessoal ou enviar via e-mail externo.

Com Purview implementado:

- O conteúdo já está classificado automaticamente

- Uma política de DLP identifica a tentativa de exfiltração

- A ação é bloqueada ou monitorada

- Um alerta é gerado para investigação

Resultado:

O risco é mitigado mesmo após o acesso ter sido concedido corretamente.

Integração com o restante da arquitetura

O valor real do Purview aparece quando ele opera integrado com os demais pilares:

- Sinais de risco de identidade podem influenciar políticas de acesso ao dado

- Dispositivos não conformes podem ter acesso restrito a conteúdos sensíveis

- Eventos de DLP alimentam o XDR para investigação correlacionada

Isso fecha o ciclo do Zero Trust:

- Identidade valida o acesso

- Endpoint valida o contexto

- XDR entende o comportamento

- Purview protege o dado em si

CIS Controls relacionados

- CIS Control 3 – Data Protection

- CIS Control 13 – Data Protection (Expanded)

- CIS Control 8 – Audit Log Management

Diagrama conceitual: Arquitetura integrada Zero Trust

| Camada | Função na arquitetura | Soluções Microsoft | Papel no Zero Trust |

|---|---|---|---|

| Identidade | Autenticação e controle de acesso | Entra ID, Conditional Access | Valida quem acessa e em qual contexto |

| Dispositivo | Avaliação de postura e conformidade | Intune, Defender for Endpoint | Determina se o dispositivo é confiável |

| Aplicação | Ponto de acesso aos recursos | Azure, Microsoft 365 | Expõe serviços e workloads |

| Dados | Proteção da informação sensível | Microsoft Purview | Controla uso, classificação e exfiltração |

| Monitoramento | Detecção e resposta a ameaças | Defender XDR, Sentinel | Correlaciona sinais e responde a incidentes |

Cada camada contribui para validar identidade, contexto, postura, sensibilidade do dado e sinais de ataque antes, durante e depois do acesso.

Segurança moderna depende de verificação contínua, privilégio mínimo e resposta integrada a risco. Cada componente retroalimenta o outro. Segurança não é linear, é cíclica e adaptativa.

O erro recorrente: maturidade desigual

A maioria dos ambientes não falha por falta de tecnologia, mas por maturidade distribuída de forma inconsistente:

- Identidade forte, mas endpoints vulneráveis

- Endpoints bem gerenciados, mas workloads expostos

- Boa capacidade de detecção, mas controle de acesso permissivo

- Políticas definidas, mas sem enforcement consistente

No fim, o ambiente até parece maduro, mas apenas em partes.

CIS Controls relacionados

- CIS Control 3 – Data Protection

- CIS Control 13 – Data Protection (Expanded)

- CIS Control 8 – Audit Log Managementesposta manual

Zero Trust só emerge quando todos os pilares evoluem de forma coordenada.

Um caminho de maturidade pragmático

- Identidade primeiro – MFA, acesso condicional, risco

- Endpoint como controle – compliance influenciando acesso

- Cloud governada – política antes do deploy

- Detecção integrada – contexto completo do ataque

Esse caminho reduz risco real em cada etapa, sem criar sobrecarga operacional.

Conclusão

Cloud Security moderna não é sobre acumular ferramentas ou cumprir checklists isolados. Ela é sobre desenhar uma arquitetura coerente, onde cada decisão de acesso é contextual, cada dispositivo é avaliado continuamente e cada workload nasce seguro por padrão.

Quando bem integrados, Azure, Microsoft 365, Intune, Defender e Purview deixam de ser produtos e se tornam um sistema de segurança vivo, alinhado ao Zero Trust e aos CIS Controls (entre outros frameworks).

Segurança em nuvem não é um projeto com fim definido. É uma capacidade organizacional em evolução constante.

É isso… Até a próxima! 🤘